Лучше обнаружения хищений может быть только их предотвращение

Автор оригинального материала: Перри Уиггинс (Perry D. Wiggins), CPA, секретарь и заведующий финансовым отделом в APQC – некоммерческой организации в Хьюстоне, занимающийся исследованиями и анализом в бизнесе

По материалам: CFO

В далекие уже времена принятия Закона Сарбейнса-Оксли в аудиторской среде велись довольно ожесточенные дебаты на тему того, какого типа инструменты внутреннего контроля лучше – превентивные или индикативные. Первые, как можно догадаться, предотвращают, вторые – обнаруживают. Казалось бы, если что-то плохое еще не случилось, этому лучше не случаться вообще, не так ли? Однако сторонники второго подхода тогда настаивали, что какие-то вещи просто должны и будут в любом случае случаться, поэтому сосредоточиться следует именно на обнаружении.

Прошло почти 20 лет. В сегодняшние времена “расцвета” кибеатак (о которых в те далекие времена можно было прочитать разве что у писателей-фантастов, по крайней мере, если говорить о сегодняшних масштабах) уже вряд ли получиться на голубом глазу спорить с утверждением, что самые эффективные инструменты внутреннего контроля направлены все же на избежание существенных рисков, способных нанести вред информационным, финансовым, операционным и другим системам организации. Простая аналогия: представьте себе обычное жилище, оборудованное прочной дверью с крепкими встроенными замками. Дверь и замки можно отнести к превентивным механизмам. А вот видеокамеры и сигнализация – это уже инструменты обнаружения, поскольку они не направлены на предотвращение вторжения квартирных воров (разве что это “громкая” сигнализация, которая их отпугнет, но и то вторжение в этом случае уже по факту случится).

Принимая во внимание огромное число кибератак в наши дни и высокий приоритет киберрисков в градации различных видов риска по значимости у большинства современных организаций, не вызывает удивления активное внедрение превентивных инструментов первого типа. Компании привлекают специалистов по информационной безопасности, проводят проверки информационных систем на уязвимости, внедряют многофакторную аутентификацию пользователей, поводят корпоративные тренинги по теме кибербезопасности. Все это очень важные направления, поскольку киберриски - “бич” современной информационной эпохи – это угроза того рода, про которую говорят, что рано или поздно она коснется всех. Когда это случится, потери могут быть огромными до того момента, как взлом будет обнаружен инструментами обнаружения. Отсюда главная стратегия: предотвращать, пока есть возможность!

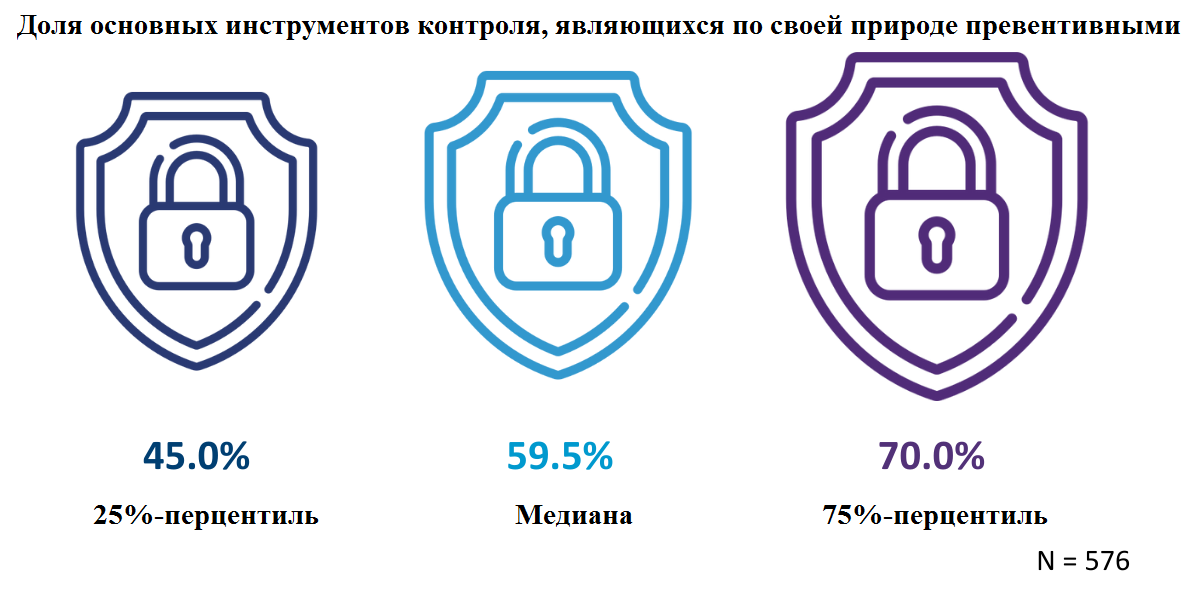

Итак, какова доля превентивных (направленных на предотвращение) инструментов контроля в вашей организации? Это тоже можно использовать в качестве показателя, помогающего финансовым руководителям лучше ориентироваться в том, что есть в их распоряжении сегодня. Данные исследовательской организации APQC из Техаса по более чем 500 компаниям показали, что из каждых десяти инструментов семь являются превентивными у представителей верхнего квартиля (или 75%-го перцентиля данной выборки). С другой стороны – те, кого можно условно назвать отстающими (хоть это все условно, тут речь скорее о том, кто просто выбирает не самую оптимальную стратегию). У представителей нижнего квартиля превентивных внутренних инструментов контроля меньше половины (45%). С точки зрения практики это означает, что они с помощью своих инструментов обнаружения, конечно, фиксируют проявления кибератак, только вот в плане их предотвращения у них связаны руки. Медианное значение составляет почти 60%.

Источник: APQC

“Легкий выигрыш”

Легкий выигрыш – это то, чего лишены организации, предпочитающие обнаруживать, а не предотвращать. А весь все намного проще, если вспомнить, что многие превентивные меры по сути своей довольно прямолинейны и даже не требуют больших инвестиций. Начинать следуют с тона, задаваемого на самом верху: если руководство организации способствует формированию корпоративной культуры, опирающейся на незыблемые принципы деловой этики и комплайенса, это способствует тому, что на всех организационных уровнях начинают воспринимать угрозы очень серьезно. А ведь как часто мошенники получают доступ к системам исключительно из-за простой халатности рядовых сотрудников! Внедрение многофакторной авторизации (практически обязательной в случае с распространенными сегодня облачными решениями) и обучение сотрудников кибербезопасности уже потребуют некоторых вложений, но все равно это очень простые способы значительно осложнить жизнь киберпреступникам.

Автоматизация и технологии искусственного интеллекта сделали внедрение превентивных инструментов контроля в бизнес-системы настолько простым, насколько это вообще может быть. Взять для примера хотя бы простейшие бухгалтерские системы учета командировочных расходов, наученные поднимать “красные флажки” в любой момент, как только совершаемая сотрудником транзакция выходит за пределы установленной корпоративной политики. Не лучше ли, вместо того чтобы потом гоняться за каждым сотрудником с требованием возместить неправомерно осуществленные расходы, просто заморозить платеж на стадии проведения? Современные системы позволяют при этом автоматически обнаруживать конфликты в системе доступа, чтобы ни один ушлый сотрудник не смог при этом попытаться замести следы.

Структура и управления

Превентивные ли, индикативные ли, инструменты контроля в любом случае должны служить правильно структурированной системе управления, в противном случае они - не более чем заплатка на уже ищущей ко дну лодке. Некто Крис Доксли (Chris Doxey), американский специалист по СВК, который сотрудничал с APQC в рамках данного исследования, посоветовал снабжать собственными инструментами внутреннего контроля важнейшие функциональные области, такие как управление дебиторской и кредиторской задолженностями. При этом надзор за инструментами в этих областях должен вестись централизованно, потому что только так можно быть уверенными, что они надежно интегрированы в бизнес-процессы.

Ответственные за каждый из основных бизнес-процессов обязаны регулярно – как минимум, раз в квартал – проводить тестирование на уязвимости, ища возможности для улучшения и обновления инструментов контроля. Инструменты обнаружения будут играть в этом принципиально важную роль, поскольку именно они помогают оценить эффективность. Поэтому полностью отказываться от них, как можно было бы изначально подумать на основе изложенной выше логики рассуждений, все же не стоит.

В самом деле, если вдруг так случилось, что вас взломали в начале года, что будет, если без инструментов обнаружения факт взлома выяснится лишь летом? Однако ключевым является нахождение правильного баланса, и здесь от каждой конкретной организации требуется правильное распределение имеющихся в ее распоряжении ресурсов (финансовых, человеческих, временных и так далее) на создание, внедрение и использование преимущественно превентивных инструментов контроля.

Дальнейшее распределение зон ответственности по функциональным областям среди руководителей и регулярное проведение обзорных проверок поможет обеспечить соответствие инструментов контроля особенностям процессов, для которых они создавались.

Другие материалы этого автора:

- Почему ошибаются прогнозы продаж? (06/08/2021)

- Ключевой показатель месяца: трудовые расходы (07/07/2021)

- Оценка киберрисков (09/06/2021)

- Общие расходы на возмещение командировочных расходов (04/05/2021)

- Общие расходы на налоговый учет (05/04/2021)

- Продажи в кредит: дополнительный риск, но также возможности для роста (02/03/2021)

- Избегаем простоев с выплатой зарплаты (06/02/2021)

- Ключевой показатель месяца: скорость подготовки управленческой отчетности (09/01/2021)

- Ключевой показатель декабря: управление временем (08/12/2020)

- Важный показатель месяца: число людей на обработке заказа (07/11/2020)

- Число итераций при подготовке бюджета - важный показатель месяца (03/10/2020)

- Важный показатель месяца: безнадежные долги как доля от выручки (05/08/2020)

- Интересный и важный показатель: время денежного цикла (05/09/2020)

- Ключевой показатель месяца: общие расходы на вознаграждение и программы лояльности (02/07/2020)

- Краткосрочное прогнозирование денежных потоков (07/06/2020)

- Как заставить быстрее платить в кризисных условиях? (05/05/2020)

- Период погашения кредиторской задолженности: увеличивайте пока можно!(02/04/2020)

- Обнаружение и предотвращение дублирующих или ошибочных платежей(09/03/2020)

- Общие расходы на управление и обработку просроченной задолженности(07/02/2020

- Общие расходы на финансовую функцию (10/01/2020)

- Ключевой показатель декабря: время на закрытие годовой отчетности (06/12/2019)

- Как быстро ваш бизнес адаптируется к новым рискам? (08/08/2019)

- Полезный показатель этого месяца: общая стоимость управления налогами(12/07/2019)

- Общие расходы на бюджетирование и прогнозирование (07/06/2019)

- Важный фактор в управлении любой компанией: планы преемственности(15/04/2019)

- Проекты, не выходящие за рамки бюджета (15/04/2019)

- Полезный показатель этого месяца: число статей в плане счетов (13/03/2019)

- Ключевой показатель месяца: ежедневная денежная позиция (04/02/2019)

- Численность состава финансовой команды – еще один важный фактор (14/01/2019)

- Выручка на одного сотрудника – повод обратить внимание (07/12/2018)

- Ключевой показатель месяца: время прогнозирования (18/10/2018)

- Время обучения сотрудников: на что стоит обратить внимание (17/09/2018)

- Еще один важный показатель: количество отклоненных вариантов бюджета(07/08/2018)

- Еще один важный индикатор: несобранные долги (19/07/2018)

- Важный показатель: срок погашения дебиторской задолженности (08/06/2018)

- “Время закрытия” – еще один полезный KPI (19/03/2018)

- Ключевой показатель: запасы наличности (04/09/2019)

- Ключевой показатель месяца: доходность на инвестированный капитал (04/10/2019)

- Сколько времени у вас занимает финансовая оценка новых продуктов? (07/11/2019)